Devenir hackers nous-mêmes

Module SÉCURITÉ du système d’informationLa séparation entre hackers et spécialistes de la sécurité devient floue, qui ne sont rien d'autre que des hackers honnêtes…

Le marché fourmille d'outils qui peuvent nous aider, dont certains ont une réputation "sulfureuse", les mêmes que "ceux d’en face". C'est à une plongée en apnée dans ce monde "parallèle" que nous vous convions. Qui, une nouvelle fois, met en évidence l'incroyable incurie des protocoles issus d’Internet.

Ce que sont vraiment les agents intelligents

Module LOGICIELS métiers et dématérialisationLa grande nouveauté de l'année, ce sont les agents intelligents, alors qu'il vaudrait mieux parler d'autonomie. Ce sont des outils associés à un modèle LLM de ...

L'incroyable explosion des structures de données

Module Architectures applicatives et développement d’APPLICATIONSQuel que soit son mode de fonctionement, le développeur sera toujours confronté à des structures de données imposées ou silmplement contrôlées. Il y a quelques ...

Pleins feux sur ces inventeurs qui ont façonné le TI moderne.

Module STRATÉGIES et technologies du TIConnaissez-vous François Gernelle, Alan Emtage, Dan Bricklin Douglas Engelbart, Jean Morlet ou Robert Cailliau. Autant de personnages qui ont eu une influence d...

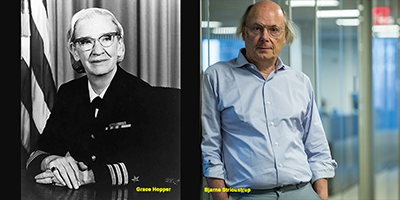

Grace Hopper et Bjarne Stroustrup, une même flamme à 30 ans d’intervalle

Module Architectures applicatives et développement d’APPLICATIONSGrace Hopper et Bjarne Stroustrup ont chacun à leur manière, profondément marqué le monde du développement. Grace Hopper, vice-amiral de la Navy américaine, a ...

Les religions et l’Intelligence Artificielle

Module LOGICIELS métiers et dématérialisationLes gens du TI ne sont pas différents des autres. Ils ont aussi des convictions personnelles que l’Intelligence Artificielle bouscule, sans nécessairement les r...

- Suivez LeMarson en direct

- Accédez à des centaines de dossiers et d'articles

- Visionnez des dizaines d'heures de formations vidéos

- Téléchargez le Livre des tendances de l'année