Les augures ou prétendus tels affirment depuis des années que le temps viendrait où l’on pourrait remplacer le cerveau d’un individu par un dispositif artificiel motorisé par des algorithmes d’IA. Certains estimant même que l’on y gagnerait au change, la seule question étant de savoir "qui" on mettrait derrière le "on". Problème, il est vrai, quelque peu délicat...

C’était évidemment n’importe quoi, les augures faisant l’impasse sur la complexité native d’un cerveau doté de 100 milliards de neurones, que l’on ne sait pas modéliser et que l’on ne peut donc pas reproduire. Et on pensait que ce délire très "marketing" s’arrêterait à quelques sorties, dont celles du célèbre Raymond Kurzweil sur l’immortalité et la fin des maladies.

Mais il n’en est rien. D’autres éminents penseurs, le crypto millionnaire Brian Armstrong, par exemple, sont convaincus maintenant que les chercheurs vont mettre au point des médicaments capables de nous reprogrammer génétiquement. Autrement dit de nous rajeunir à la demande d’un certain nombre d’années, selon nos besoins et envies.

Différentes entreprises, tout ce qu’il y, a de plus sérieuses, se sont lancées dans l’aventure de ce rajeunissement, dont Life Biosciences d’un certain David Sinclair, éminent biologiste de la "Harvard Medical School", qui espère au passage faire partie des élus de la "XPrize Foundation" et concourir à ce titre au prix de 101 millions de $ mis en jeu.

Comme toujours, le délire de ces pseudo-scientifiques repose que quelque chose de vrai. Ici en l’occurrence l’existence, connue depuis 20 ans, de gènes capable de faire revenir des cellules souches dans l’état où elles étaient en phase embryonnaire.

Il suffirait donc de manipuler intelligemment ces gènes, via l’IA évidemment, pour nous régénérer par un mécanisme de reprogrammation génétique, plus précisément épigénétique, qui concerne la couche d’informations complémentaires accessibles par une cellule. En gros, l’interface.

La communauté scientifique, la vraie cette fois, n’a pas manqué de relever les incohérences du discours de ces hurluberlus et de prévenir les éventuels candidats qu’il est inutile qu’ils se précipitent chez leur pharmacien pour y commander les pilules miracles.

De la même manière que les villes modernes ne sont pas suspendues à des ballons, ce qu’avaient pourtant prédit les augures au XIX ème siècle, il n’y aura pas de plaquettes de rajeunissement à 1, 5 ou 10 ans. A horizon prévisible tout au moins. Dommage.

Tesla, un gigantesque projet solaire au Texas

Le fabricant d’automobiles et de batteries Tesla, propriété d’Elon Musk, veut frapper un grand coup. Construire au Texas une usine de fabrication de panneaux so...

Pentagone-Anthropic : un affrontement symbolique

Le conflit qui oppose actuellement la compagnie Anthropic, créatrice du LLM Claude ("Grand Modèle de Langage ») au Pentagone, est plus que révélateur. C’est le ...

Le pari risqué de Yann LeCun

Pour ceux qui ne connaissent pas Yann LeCun, il est l’un des scientifiques français les plus marquants qui ont œuvré aux Etats-Unis. A l’origine de nombreux con...

LeMarson

vous répond

Vous êtes face à une difficulté ?

Vous ne parvenez pas à trouver la solution à un problème ?

Faites appel aux experts du LeMarson.com

Les datacenters dans le désert ou la banquise

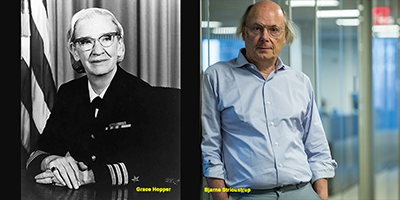

Grace Hopper et Bjarne Stroustrup, une même flamme à 30 ans d’intervalle

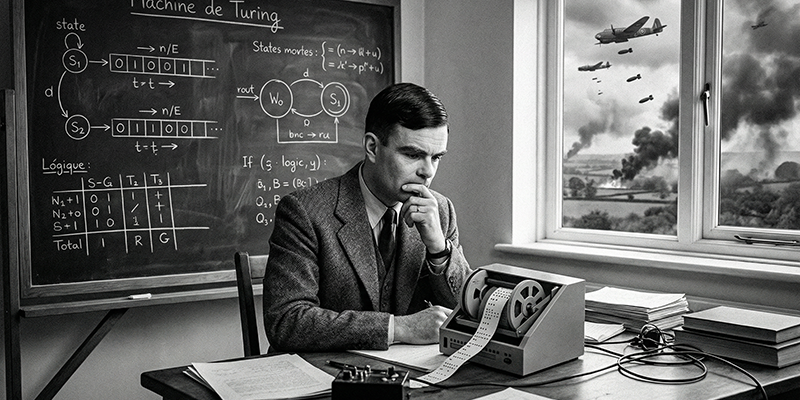

La machine de Turing, une référence théorique

Etat de l'art informatique 2026

Animé en français par Claude Marson, l'Etat de l'Art Informatique est un "must" destiné aux usagers et professionnels en rapport direct avec l'informatique.

IoT, capteurs et objets communicants, le paradoxe des technologies

Les IoT constituent la 4 ème génération des systèmes d'information. Ils nous obligent à revenir à des concepts proches des machines des années 90 : OS, gestion de fichiers, réseaux de transport, sécurité.

Ce qu'il faut savoir de l'Intelligence Artificielle

Notre objectif est de donner les clés pour leur permettre d'approfondir les thèmes évoqués. Et de les appliquer dans le cadre de leur entreprise.

Les IoT en 2026 : déferlement des algorithmes

Les IoT (Internet of Things) constituent la 4ème génération des systèmes d’information. Là-dessus tout le monde est d’accord, sauf que l’on s’est vu trop beau e...

Lumière bleue, une future affaire délicate…

Les technologies modernes ne sont pas sans inconvénients. C’est tout au moins ce que l’on peut se dire quand on lit certains commentaires alarmistes concernant ...

Tendances 2026 : La robotique, le meilleur côtoie le pire

Cela fait des dizaines d’années que l’industrie s’est dotée de collaborateurs robotisés. Au point que les assistants ne sont plus les robots, mais les êtres hum...

Tendances 2026 : Les réseaux internes et opérateurs

En matière de réseaux, 2026 aura les yeux bridés. A l’image de CENI, l’incroyable réseau à fibre optique des chinois qui dépasse de loin toutes les installation...

Tendances 2026 : sécurité et cybersécurité

En 2026, les atteintes à la sécurité vont prendre un nouvel élan. La faute aux algorithmes d’IA. Nous avons commis l’erreur de sous-estimer nos adversaires, mai...

Les 10 fléaux de l’Intelligence Artificielle

Tout le monde connaît les 7 fléaux de l’apocalypse : les moustiques, la grêle, les sauterelles, les ténèbres… ainsi que les 10 plaies de l’Egypte. Mais ce que l...

Superposition et intrication, mais si c’est très simple…

Les machines quantiques ne manipulent pas des bits comme leurs infortunées concurrentes classiques, mais des qubits, des entités issues directement des espaces ...

Le prompt, une spécialité en quête d’avenir

Autrefois, il y a 2 000 ans, les équipes informatiques pouvaient compter sur des ingénieurs système, considérés comme l’aristocratie du TI… qui ne faisaient rie...

L’IA à l’entraînement

Un processus d’IA comporte 2 phases principales : l’apprentissage et la mise en production. L’apprentissage, sujet mal connu, a pour objet d’adapter un algorith...

La gestion de projet agile

28 Capsules

Big Data

20 Capsules

DQM/MDM, les données métiers

22 Capsules

LeMarson

vous répond

Vous êtes face à une difficulté ?

Vous ne parvenez pas à trouver la solution à un problème ?

Faites appel aux experts du LeMarson.com

La gestion de projet agile

28 Capsules

Big Data

20 Capsules

DQM/MDM, les données métiers

22 Capsules

Pour nos abonnés

- Suivez LeMarson en direct

- Accédez à des centaines de dossiers et d'articles

- Visionnez des dizaines d'heures de formations vidéos

- Téléchargez le Livre des tendances de l'année